SAT Kurier logowanie

X

redakcja[malpa]satkurier.pl

Hakerzy wykradli pliki wenezuelskiej armii

dodano: 2019-08-07 16:31 | aktualizacja:

2019-08-08 12:35

autor: Jerzy Kruczek | źródło: ESET

autor: Jerzy Kruczek | źródło: ESET

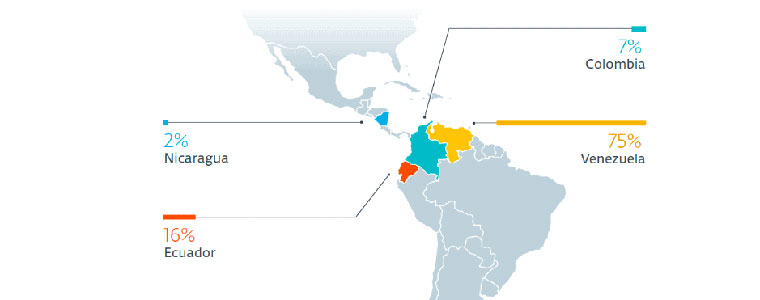

Eksperci ds. cyberbezpieczeństwa firmy ESET upublicznili informacje na temat zaawansowanego zagrożenia komputerowego o nazwie „Machete”, biorącego na cel organizacje wojskowe w Ameryce Południowej - konkretnie w Wenezueli. W ramach swojej działalności, twórcy wspomnianego wirusa byli w stanie każdego tygodnia wykradać gigabajty danych o znaczeniu strategicznym dla bezpieczeństwa, głównie Wenezueli i innych krajów Ameryki Południowej. Działanie zagrożenia mogło zaostrzać sytuację polityczną w regionie.

Eksperci ds. cyberbezpieczeństwa firmy ESET upublicznili informacje na temat zaawansowanego zagrożenia komputerowego o nazwie „Machete”, biorącego na cel organizacje wojskowe w Ameryce Południowej - konkretnie w Wenezueli. W ramach swojej działalności, twórcy wspomnianego wirusa byli w stanie każdego tygodnia wykradać gigabajty danych o znaczeniu strategicznym dla bezpieczeństwa, głównie Wenezueli i innych krajów Ameryki Południowej. Działanie zagrożenia mogło zaostrzać sytuację polityczną w regionie.

Prosimy o wyłączenie blokowania reklam i odświeżenie strony.

Badacze ds. cyberbezpieczeństwa z ESET odkryli wzmożoną aktywność ze strony „Machete” – kampanii wymierzonej w wysokoprofilowe organizacje militarne z Ameryki Południowej. W okresie od marca do maja bieżącego roku przestępcy byli w stanie wykraść tajne dokumenty z ponad 50 zainfekowanych komputerów, spośród których ponad połowa należała do wenezuelskiego wojska. Kampania swoją skuteczność zawdzięcza sprytowi i wiedzy twórców samego zagrożenia, którzy nie tylko rozbudowywali i aktualizowali narzędzie ataku, ale także posługiwali się przy tym żargonem wojskowym.

Do rozprzestrzeniania złośliwego oprogramowania wykorzystywany był tzw. spear phishing, czyli spersonalizowane wiadomości, wykorzystujące socjotechnikę oraz zdobyte wcześniej informacje na temat ofiary, by nakłonić ją do wykonania danej czynności. Na przestrzeni kilku lat (kampania pozostaje aktywna przynajmniej od 2010 roku) hakerzy bardzo dobrze poznali swoje ofiary. Udało im się dokładnie rozeznać w funkcjonowaniu środowiska wojskowego krajów Ameryki Południowej. Dzięki temu byli w stanie podszyć się pod oficjalną komunikację i w ten sposób zainfekować komputery niczego niespodziewających się ofiar.

Wykorzystywali w tym celu charakterystyczny dla wojska sposób komunikacji, ale również wykradzione (nawet tego samego dnia!) z wojsku dokumenty. Spreparowane przez atakujących materiały były przesyłane w formie samorozpakowującego się archiwum, które po uruchomieniu przez ofiarę, pobierało i instalowało na komputerze złośliwy program, tzw. backdoor. Składał się on z kilku komponentów, realizujących różne funkcje. Spośród nich najważniejsze były dwa. Pierwszy służył do kopiowania i szyfrowania dokumentów, robienia zrzutów ekranów oraz rejestrowania znaków wprowadzonych na klawiaturze. Drugi miał na celu jak najdłużej utrzymać złośliwe oprogramowania na komputerze ofiary. W tym celu zagrożenie aktywowało się co 30 minut, by na nowo pobrać pozostałe swoje komponenty.

W ocenie Kamila Sadkowskiego, starszego analityka zagrożeń w ESET, nowe odkrycia związane z „Machete” czynią z tego zagrożenia jedną z najniebezpieczniejszych aktywnych kampanii wymierzonych w konkretny cel i działających przez długi okres (czyli tzw. ataków APT).

- Na przestrzeni ostatnich lat hakerom udało się wejść w posiadanie terabajtów dokumentów. Skuteczność przestępców stojących za kampanią „Machete” w infiltrowaniu organizacji wojskowych i wykradaniu poufnych danych powinna stanowić ostrzeżenie dla tego rodzaju instytucji na całym świecie. Tego typu incydenty pokazują, jak istotne są kwestie związane z cyberbezpieczeństwem we współczesnym świecie oraz z jaką skalą zagrożeń musimy się mierzyć – komentuje Kamil Sadkowski z ESET.

Więcej na temat kampanii „Machete” można przeczytać w szczegółowej analizie technicznej ekspertów z firmy ESET.

Materiał chroniony prawem

autorskim - wszelkie prawa zastrzeżone. Dalsze rozpowszechnianie artykułu tylko za zgodą wydawcy.

- Fałszywe maile od HBO Max

- Internetowi oszuści zachęcają do inwestowania

- EFL: „Cyberbezpieczeństwo w firmie. Jak o nie zadbać?”

- Kamery domowe - czy można je zhakować? Jak tego uniknąć?

- Platforma IPTV BrightBlue naruszyła prawa autorskie Rai i TV5

Informacje

reklama

reklama

SAT Kurier 3/2024

Publikuj własne artykuły

Wykaz kanałów FTA na satelitach Astra 19,2°E

Wykaz kanałów FTA na satelitach Hot Bird 13°E

Wykaz kanałów na satelitach Astra 19,2°E

Wykaz kanałów na satelitach Hot Bird 13°E

Kanały ze sportem na żywo - FTA i polskie

Polsat Box vs Canal+

Lista kanałów Polsat Box

Lista kanałów Canal+

reklama

reklama

reklama

HOLLEX.PL - Twój sklep internetowy

SAT Kurier - 11-12/2022 wersja elektroniczna

Elektroniczna wersja SAT Kuriera 11-12/2022

12 zł Więcej...SAT Kurier - 3-4/2022 wersja elektroniczna

Elektroniczna wersja SAT Kuriera 3-4/2022

12 zł Więcej...SAT Kurier - 8-10/2023 wersja elektroniczna

Elektroniczna wersja SAT Kuriera 8-10/2023

12 zł Więcej...