Malware z GRU atakuje urządzenia z systemem Linux

autor: HP | źródło: Bitdefender/Hackaday/Tripwire/

Agencja Bezpieczeństwa Narodowego (NSA) oraz Federalne Biuro Śledcze (FBI) ujawniły istnienie złośliwego oprogramowania atakującego urządzenia z systemem Linux. Amerykanie twierdzą, że za malwarem o nazwie Drovorub stoi rosyjski wywiad wojskowy GRU.

Agencja Bezpieczeństwa Narodowego (NSA) oraz Federalne Biuro Śledcze (FBI) ujawniły istnienie złośliwego oprogramowania atakującego urządzenia z systemem Linux. Amerykanie twierdzą, że za malwarem o nazwie Drovorub stoi rosyjski wywiad wojskowy GRU.

Pod koniec lipca głośno było o drugim już zmasowanym ataku cybernetycznym Iranu na izraelski system gospodarki wodnej, a kilka dni temu pojawiły się komunikaty o uderzeniu północnokoreańskiej grupy Lazarus w firmy zbrojeniowe z Izraela.

Oskarżenia Agencji Bezpieczeństwa Narodowego (NSA) oraz Federalnego Biura Śledczego (FBI) wysuwane przeciw GRU nie są dla znawców tematu wielkim zaskoczeniem, bowiem rosyjski wywiad wojskowy już nieraz podejrzewano o tworzenie narzędzi wykorzystywanych w cyberatakach. Natomiast nigdy wcześniej nie był to malware zaprojektowany do infekowania urządzeń korzystających z Linuxa. Amerykanie nie zdradzili czy wykryte przez nich złośliwe oprogramowanie wyrządziło jakiekolwiek szkody. Opublikowano jednak dokładniejsze informacje.

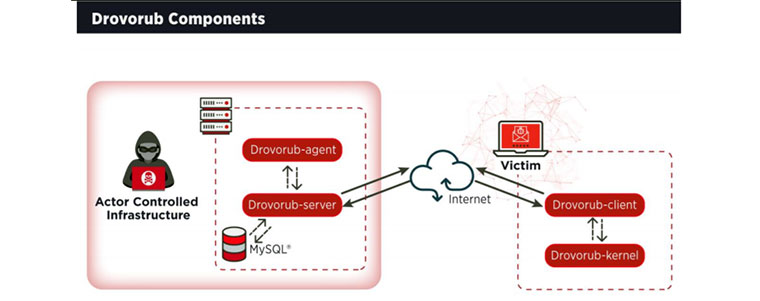

Drovorub składa się z kilku elementów:

- implantu połączonego z rootkitem modułu jądra,

- narzędzia do przesyłania plików i przekierowania portów,

- serwera do zarządzania i kontroli (C2).

Malware po zainfekowaniu urządzenia na Linuksie zapewnia bezpośrednią komunikację z infrastrukturą nadzorowaną przez hakerów, którzy zyskują w ten sposób możliwość pobierania i wysyłania plików, wykonywanie dowolnych poleceń jako root, przekierowywanie ruchu sieciowego do innych hostów.

- Identyfikacja tego złośliwego oprogramowania jest trudnym procesem, szczególnie na poziomie lokalnym. W wykrywaniu Drovoruba pomocna powinna być inspekcja pakietów na granicach sieci. Inne czynności to sondowanie produktów zabezpieczających, analiza pamięci oraz nośników. Wprawdzie nie są dostępne żadne poprawki pozwalające wyeliminować problem, niemniej rekomenduje się aktualizację jądra do wersji Linux Kernel 3.7 lub wyższej – doradza Mariusz Politowicz z firmy Marken dystrybutora Bitdefender w Polsce.

- 63% stacji radiowych w Rosji zetknęło się z próbami włamań

- Grupa hakerów szpiegująca dyplomatów na Białorusi zdemaskowana

- Jak hakerom udało się zniszczyć sieć Internetu satelitarnego Viasat?

- Top 10 krajów gdzie nasiliły się cyberataki

- 2 Polaków zatrzymanych w operacji „Power Off” za ataki DDoS

SAT Kurier - 7-8/2022 wersja elektroniczna

Elektroniczna wersja SAT Kuriera 7-8/2022

12 zł Więcej...Kabel HDMI 2.0 4K Light 3,0m

Wysokiej klasy kabel połączeniowy HDMI Light z oświetleniem LED z...

35 zł Więcej...Antena Olympia BX 1000+LTE Combo V/H

Nowoczesna antena szerokopasmowa BX 1000+ Olympia Combo. Zaprojektowana do w...

120 zł Więcej...